Metody zabezpieczania przesyłu danych

W jednym z poprzednich wpisów omówiliśmy typowe metody ataków stosowane w celu kradzieży danych przesyłanych za pośrednictwem sieci, a także uniemożliwienia korzystania z zasobów przez uprawnionych użytkowników. Ze względu na powszechność takiego sposobu wymiany danych bardzo istotną kwestią jest odpowiednie zabezpieczenie przesyłanych informacji, jak również samych urządzeń je przechowujących. Dotyczy to w szczególności pakietów klasyfikowanych jako poufne czy niejawne, zarówno prywatnych użytkowników, jak i biznesowych czy zinstytucjonalizowanych. Poniżej przedstawiamy wybrane metody zabezpieczeń.

Szyfrowanie danych

Podczas szyfrowania danych wykorzystywana jest kryptografia, której celem jest zapewnienie bezpieczeństwa informacji poprzez zaprojektowanie odpowiednio mocnych systemów ochronnych. Do podstawowych zastosowań metod kryptograficznych należy zaliczyć:

- ochronę przed nieautoryzowanym ujawnieniem informacji,

- ochronę informacji przesyłanej między użytkownikami,

- potwierdzanie tożsamości użytkownika,

- potwierdzanie tożsamości programu żądającego dostępu do zasobów,

- uniemożliwianie nieautoryzowanej modyfikacji danych.

Szyfrowanie danych jest zatem związane zarówno z metodami ochrony zarówno plików znajdujących się w zasobach komputera, jak i procesem zabezpieczenia komunikacji. Tego typu zabezpieczenia powinny być stosowane przez instytucje zajmujące się wymianą, przetwarzaniem danych oraz ich gromadzeniem. Wszelkie poufne informacje podczas transferu drogą elektroniczną powinny być zaszyfrowane. Służą do tego odpowiednie algorytmy szyfrujące, których działanie opiera się na kluczach. Klucz szyfrujący jest na ogół ciągiem znaków umożliwiających właściwe odczytanie informacji. W ten sam sposób powinny być także traktowane pliki danych wrażliwych przechowywane na dyskach komputerów. Nawet w przypadku przechwycenia transmisji, bądź włamania do zasobów systemowych, zaszyfrowana informacja będzie mogła być odczytana jedynie po wprowadzeniu klucza deszyfrującego. Algorytmy działają w oparciu o klucz prywatny i publiczny, przy czym znajomość klucza publicznego jest warunkiem odczytania informacji zaszyfrowanej z użyciem klucza prywatnego, zaś użytkownik nie posiadający klucza prywatnego nie ma możliwości elektronicznej obróbki żadnego komunikatu. Szyfrowanie odbywa się także za pośrednictwem protokołu HTTPS podczas komunikacji przeglądarki internetowej z serwerem.

Uwierzytelnianie/Autoryzacja

Autoryzacją nazywamy potwierdzenie uprawnień danego użytkownika do korzystania z zasobów, o które zabiega. Autoryzacja odbywa się zwykle po pomyślnym uwierzytelnieniu. Dostęp i odpowiednie uprawnienia przyznawane są dopiero po stwierdzeniu tożsamości użytkownika czyli przeprowadzeniu procesu uwierzytelnienia. I tak, użytkownik może połączyć się z określonym serwisem dopiero po przedstawieniu właściwej nazwy i określonego hasła. Rodzajem uwierzytelnienia są numery PIN, układ linii papilarnych, obraz siatkówki oka czy rozpoznanie głosowe.

Protokoły SSL oraz TLS

SSL (Secure Socket Layer – warstwa gniazd bezpiecznych) oraz TLS (Transport Layer Security – zabezpieczenia warstwy transportu) zapewniają bezpieczeństwo pracy z serwerem. SSL i TLS polegają na szyfrowaniu transmisji danych i uwierzytelnianiu klienta i serwera, a opiera się na cyfrowych certyfikatach SSL. Transmisje przebiegające pomiędzy klientem a serwerem są szyfrowane i deszyfrowane przez SSL lub TLS. Oba protokoły funkcjonują jako dodatkowa warstwa pomiędzy warstwą transportową (TCP/IP), a warstwą aplikacji. S

zyfrowanie i deszyfrowanie informacji danych odbywa się przy użyciu kluczy przesyłanych serwerowi. Stosowanie innego klucza sesji dla każdej transmisji uniemożliwia atakującemu wykorzystanie danych zdobytych ewentualnie podczas jednej z transmisji. Szyfrowanie odbywa się za pomocą odpowiednio długiego słowa, przez co ewentualne nakłady poniesione na złamanie klucza są tak wysokie, iż korzyści przestają być opłacalne. Łącza SSL są standardem bezpieczeństwa w sieci, protokół TLS został zaprojektowany jako następca SSL.

Strony obsługujące SSL posiadają adres rozpoczynający się „https://” co zaświadcza o bezpieczeństwie danego połączenia. W przypadku korzystania ze strony oznaczonej jako „niezabezpieczona” nie należy ujawniać żadnych informacji poufnych czy wrażliwych. Przeglądarki posiadają dodatkowe oznaczenia szyfrowanego połączenia w postaci symboli kłódek i kluczyków.

Podpis cyfrowy

Zwany jest on także podpisem elektronicznym i jest wiadomością zaszyfrowaną za pomocą osobistego klucza podpisanego użytkownika. Jest on wykorzystywany w celu potwierdzenia treści informacji. Proces szyfrowania nazywamy jest tutaj podpisywaniem. Podpis realizuje kilka funkcji:

- zapewnia autentyczność informacji

- niekwestionowalność autorstwa danej informacji

- umożliwia znalezienie każdej nieautoryzowanej zmiany dokumentu (spójność)

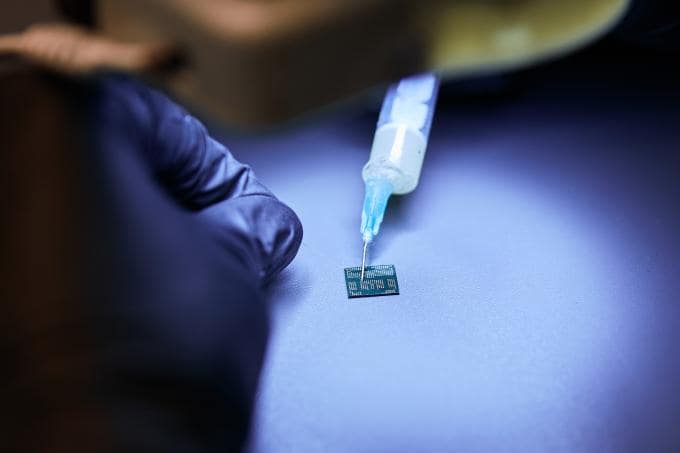

Certyfikat cyfrowy

Jest to dokument (rodzaj dowodu tożsamości) zawierający obok informacji, klucz publiczny (potwierdzenie własności klucza), a także dane dotyczące okresu ważności, numer seryjny certyfikatu oraz nazwę organu, który go wystawił. Certyfikaty tego rodzaju wydawane są przez zaufane Instytucje Certyfikujące na określonych nośnikach. Certyfikat identyfikuje osoby posługujące się podpisem cyfrowym i realizuje funkcję autentyczności w stosunku do klucza publicznego. Klucz, którego autentyczność została potwierdzona może być używany do realizacji innych funkcji bezpieczeństwa.

Kontrolowanie polega na stwierdzeniu autentyczności sygnatury przez osobę zasługującą na zaufanie. Użytkownik przesyła klucz publiczny do osoby udzielającej certyfikacji. Po kontroli autentyczności danych użytkownika, udzielony zostaje właściwy certyfikat cyfrowy. Certyfikat jest integralnie związany z kluczem publicznym. Weryfikacja certyfikatu polega na kontroli podpisu cyfrowego za pomocą klucza publicznego.

Dzięki zastosowaniu certyfikatu odbiorca informacji może mieć pewność, co do autentyczności nadawcy oraz zachowania integralności przesyłanej wiadomości. Podmiotami certyfikatów mogą być osoby fizyczne, prawne, serwery (certyfikaty SSL), bądź usługi sieciowe. Najbardziej znane rodzaje certyfikatów klucza publicznego to certyfikaty PGP, SPKI/SDSI i X.509.

Firewall

Firewall (zapora przeciwogniowa) jest systemem zabezpieczenia sieci przed włamaniem, ochroną przed dostępem osób nieupoważnionych. Zapora zabezpiecza przed podsłuchem i podszywaniem się przez osoby nieuprawnione, zabezpiecza przed wirusami oraz trojanami. Do podstawowych zadań realizowanych z udziałem firewalla należy blokowanie dostępu z oznaczonych miejsc w sieci zewnętrznej, blokowanie dostępu do wybranych usług określonym użytkownikom, monitoring komunikacji międzysieciowej, podsłuch i rejestracja wszelkiej komunikacji pomiędzy sieciami w celu wykrycia intruzów, uwierzytelnianie użytkowników zewnętrznych.

Zanim jednak zapora zostanie postawiona konieczne jest określenie tzw. polityki firewalla czyli ustalenie rodzaju przepuszczanych i blokowanych przez zaporę informacji oraz zbudowania właściwych danej polityce mechanizmów.

Wyróżnić można firewalle programowe i sprzętowe. Dzięki zainstalowaniu odpowiedniego oprogramowania użytkownik może kontrolować przepływ pakietów informacji pomiędzy komputerem a siecią. Firewalle sprzętowe są rodzajem urządzeń zewnętrznych kontrolujących przepływ informacji. Zapory mogą być instalowane na trzech poziomach: sieci, transmisji oraz aplikacji.

Firewalle mają jednak swoje wady i ograniczenia, a należą do nich: konieczność sukcesywnego uaktualniania, utrudnienia w zdalnym sterowaniu siecią, a także kwestie wpływu przepustowości serwerów na wydajność całej sieci.

Pavel Kroupka