Bezpieczne usuwanie danych z firmowych nośników

Okresowa modernizacja sprzętu firmowego niesie ze sobą konieczność jego odpowiedniego przygotowania przed sprzedażą lub oddaniem do utylizacji. Dane gromadzone na różnego rodzaju nośnikach wycofywanych z eksploatacji powinny zostać w odpowiedni sposób usunięte, tak by nie istniała możliwość ich nieautoryzowanego odzysku. W przeciwnym przypadku podmiot gospodarczy naraża się na konsekwencje cywilnoprawne i kary finansowe wynikające z obowiązujących przepisów RODO (o utracie reputacji, czy skazie na wizerunku nie wspominając).

Opróżnienie kosza nie załatwia sprawy

Przypominamy, iż samo usunięcie pliku oraz opróżnienie kosza nie wystarcza. Czynności takie powodują, iż usunięte zostają jedynie informacje o położeniu danych w przestrzeni dyskowej, pliki zaś fizycznie nadal pozostają na nośniku i mogą zostać przywrócone przez nieautoryzowanego użytkownika. Jest to możliwe także w przypadku wykonania formatowania dysku, zwłaszcza za pomocą narzędzi systemowych.

Możliwość zlecenia właściwego usunięcia danych

Polityka bezpieczeństwa realizowana przez podmiot gospodarczy musi zawierać zespół procedur stosowanych w przypadku wycofywania z użytkowania urządzeń przechowujących dane. Podczas ustalania elementów takiej polityki należy wziąć pod uwagę skorzystanie z usług firm trudniących się skutecznym kasowaniem informacji z powierzonych nośników. Pewność prawidłowego przeprowadzenia takich czynności z gwarancją wszelkich obowiązujących standardów często jest w takim przypadku potwierdzona stosownym protokołem. Firmy takie stosują cały wachlarz odpowiednich dla danego zleceniodawcy i rodzaju nośnika metod, wśród nich zarówno programowych, jak i sprzętowych (fizyczna likwidacja nośnika).

Kasowanie programowe

Kasowanie programowe polega na usunięciu danych z nośnika z wykorzystaniem stosownych algorytmów nadpisujących dane stałym wzorcem lub ciągami losowo generowanych bitów. Nadpisane dane nie są możliwe do odzyskania w praktyce żadnymi znanymi metodami z wykorzystaniem współczesnych zdobyczy technologii (o nadpisywaniu danych szerzej piszemy tutaj). Jakiekolwiek działania prowadzone z wykorzystaniem sprzętu do magnetyzacji szczątkowej (badania magnetyzmu rezydualnego czy stanu namagnesowania krawędzi ścieżek), ani analiza z wykorzystaniem koloidów Bittera czy za pomocą mikroskopu sił magnetycznych lub urządzeń typu spin-stand, ani jakiekolwiek inne próby odczytania sygnału analogowego bezpośrednio z głowic nie przyniosły żadnych rezultatów w przypadku współczesnych dysków HDD. Innymi słowy nadpisanie danych jest absolutnie podstawową i spełniającą wszelkie normy bezpieczeństwa metodą usunięcia plików z dysków HDD. W praktyce już jednokrotne nadpisanie przekreśla możliwość odzyskania danych, niemniej jednak algorytmy często projektowane są z wykorzystaniem wielokrotnych procesów zapisu. Jest to związane z wewnętrznymi procedurami formalno-prawnymi podmiotów gospodarczych czy instytucjonalnych, naprzeciw którym wychodzą producenci oprogramowania stosując odpowiednio zróżnicowane rodzaje kasowania danych.

Nadpisywanie w przypadku dysków SSD nie jest właściwą procedurą. Związane jest to ze specyfiką zapisu informacji na tego rodzaju nośnikach. System operacyjny nie ma tutaj dostępu do wewnętrznej struktury danych. Ponieważ komórki pamięci dysków SSD mają ograniczoną liczbę cykli zapisu informacji, kontroler dysku musi zawiadywać odpowiednią lokalizacją bitów danych, aby nie dopuścić do przedwczesnego zużycia jednych komórek kosztem innych. Oznacza to przesuwanie danych do rzadziej używanych komórek. Bity informacji znajdujące się w zużytych komórkach przesuwane są do specjalnej wydzielonej przestrzeni z pulą zapasowych komórek (spare area). Procesami tymi zarządza kontroler dysku wraz z oprogramowaniem wewnętrznym, bez udziału systemu operacyjnego, który nie posiada informacji o bieżącym wykorzystaniu komórek pamięci i lokalizacji danych. Zatem zastosowanie oprogramowania podpisującego będzie skuteczne jedynie w przypadku obszarów dostępnych dla użytkownika. W przypadku dysków SSD serwisowe bloki danych, czyli obszary spare area, systemowe i zużyte pozostaną wolne od działania oprogramowania. Informacje znalezione w tych rejonach mogą posłużyć do odtworzenia całej lub fragmentarycznej zawartości dysku SSD. Skuteczne niszczenie danych odbywa się w tym przypadku z wykorzystaniem mechanizmu secure erase - zestawu instrukcji zaimplementowanych przez producenta w oprogramowaniu dysku. Proces ten można przeprowadzić z wykorzystaniem oprogramowania dostarczonego wraz z zakupionym dyskiem lub dzięki aplikacjom niezależnym. Na podstawie z tabeli mapowania firmware fizycznie uwalnia ładunek elektryczny każdej komórkę pamięci, łącznie z obszarem spare area i tymi komórkami, z których przeniesiono bity danych.

Istnieje duża liczba aplikacji skutecznie usuwających dane (Eraser, Darik’s Boot And Nuke, Roadkil’s Disk Wipe, KillDisk Ultimate, AVG File Shredder, Parted Magic). Ich zastosowanie może być jednak kłopotliwe, dlatego można posiłkować się tutaj wyspecjalizowanymi laboratoriami, które przeprowadzą ten proces sprawnie i właściwie. Wystarczy jedynie dostarczyć nośnik bądź urządzenie; wiedza na temat rodzaju znajdujących się w posiadaniu dysków nie jest tutaj wymagana. Laboratorium zastosuje stosowne środki właściwe danemu typowi nośnika.

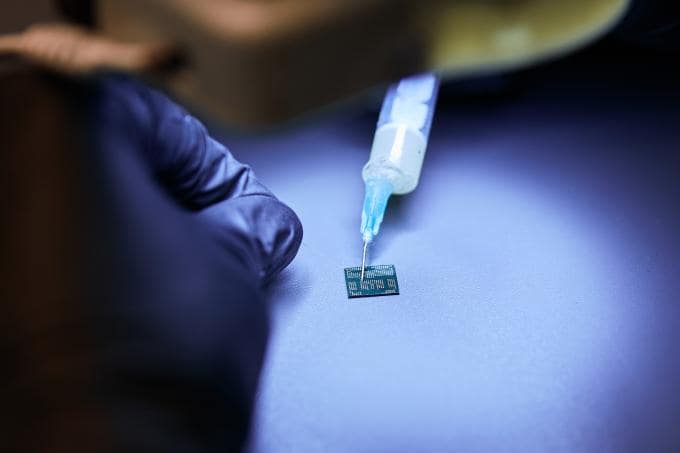

Sprzętowe kasowanie nośnika

Przygotowany w sposób opisany powyżej dysk jest w dalszym ciągu sprawny i gotowy do eksploatacji. W przypadku przeznaczenia nośnika do utylizacji (np. w konsekwencji jego uszkodzenia lub wyeksploatowania), zastosować można metody fizycznej dezintegracji urządzenia. Firmy trudniące się odzyskiwaniem i skutecznym usuwaniem danych posiadają kilka tego typu rozwiązań.

Damagnetyzacja

Jednym z nich jest proces demagnetyzacji realizowany z wykorzystaniem urządzeń zwanych degausserami. Polega on na poddaniu nośnika działaniu silnego pola magnetycznego dezorganizującego pozycje domen magnetycznych, które rozmagnesowuje warstwę magnetyczną służącą wcześniej do zapisu informacji. Metoda może być stosowana w przypadku wszelkich nośników wykorzystujących zapis magnetyczny: dysków HDD, archiwizacyjnych taśm magnetycznych czy dyskietek. Aby skutecznie uniemożliwić ewentualny odczyt danych, pole magnetyczne musi być jednak odpowiednio wysokiej wartości (8000 - 25 000 gaussów).

Mechaniczne zniszczenie nośnika

Inną metodą jest mechaniczne zniszczenie nośnika polegające na fizycznym rozbiciu urządzenia. Służą do tego różne rozdrabniarki, niszczarki, młynki. Urządzenia tego rodzaju nadają się do niszczenia wszelkich typów nośników: dysków HDD, SSD, kart pamięci, pendrive’ów, płyt CD/DVD, a także niewykorzystywanych i wycofanych przez firmę starszych modeli smartfonów czy tabletów. Urządzenia takie rozrywają na drobne kawałki nośniki, w sposób, który uniemożliwia ich złożenia, czy odczyt choćby fragmentów zapisanych w ich przestrzeni bitów informacji. Efektem procesu destrukcji jest często granulat wymieszanych różnego rodzaju materiałów służących do budowy nośnika, który po rozdzieleniu może być ponownie wykorzystany w procesie recyklingu.

Metody termiczne, chemiczne, radioaktywne, pirotechniczne

Wśród innych, rzadziej stosowanych metod fizycznej likwidacji nośnika należy wymienić niszczenie termiczne polegające na “roztopieniu” urządzenia w temperaturze, w której ferromagnetyk traci swoje właściwości magnetyczne, niszczenie metodami chemicznymi polegające na zmianie struktury nośnika uniemożliwiającej odczytanie danych, czy niszczenie z zastosowaniem metod radioaktywnych oraz pirotechnicznych, poddających nośnik promieniowania jonizującego lub działaniu mikroładunków wybuchowych.

Korzystanie z usług wyspecjalizowanych laboratoriów

Korzystanie przez firmy i podmioty instytucjonalne z usług wyspecjalizowanych laboratoriów niszczących dane w sposób potwierdzony stosownym certyfikatem staje się coraz bardziej popularne ze względu na konieczność dostosowania do obowiązujących przepisów - usługi tego rodzaju, z zachowaniem wszelkich obowiązujących standardów, zapewnia Klinika Danych. Swobodne podejście do ochrony danych znajdujących się na wycofywanych z obiegu urządzeniach powoli przechodzi do historii. W przypadku informacji prywatnych nieudane próby własnoręcznego usunięcia danych powodują przykre konsekwencje jedynie dla właściciela urządzenia, w przypadku nośników firmowych mogą skutkować różnymi problemami formalno-prawnymi i finansowymi. Chcąc funkcjonować w zgodzie z przepisami i nie narażać na ryzyko niewłaściwego wykorzystania narzędzi programowych, czy koszty zakupu urządzeń niszczących, firmy oraz instytucje coraz częściej odwołują się do doświadczeń stosownych laboratoriów.

Pavel Kroupka