Ransomware - odzyskiwanie zaszyfrowanych danych

Ransomware jest szkodliwym oprogramowaniem szyfrującym dane. Wykorzystywane jest przez cyberprzestępców w celu wymuszenia okupu za odblokowanie dostępu do zaszyfrowanych plików znajdujących się w pamięci urządzenia będącego własnością ofiary ataku. Należy być świadomym, że realizacja żądań przestępców nie musi rozwiązywać problemu: jak wykazuje praktyka, po zapłaceniu okupu bardzo często żaden klucz deszyfrujący nie dociera do zaatakowanego użytkownika. Pliki pozostają zaszyfrowane i bezużyteczne. Nie bez znaczenia jest także fakt, iż zaspokojenia wymagań przestępców zachęca ich do kolejnych tego typu działań, czyniąc bardziej zuchwałymi, a sama ofiara może trafić na listę “łatwych celów”, prowokując do kolejnych ataków.

Jak zatem należy postępować w przypadku zainfekowania szkodliwym oprogramowaniem szyfrującym, i co należy robić aby zminimalizować prawdopodobieństwo infekcji?

Odzyskiwanie danych w przypadku ataku

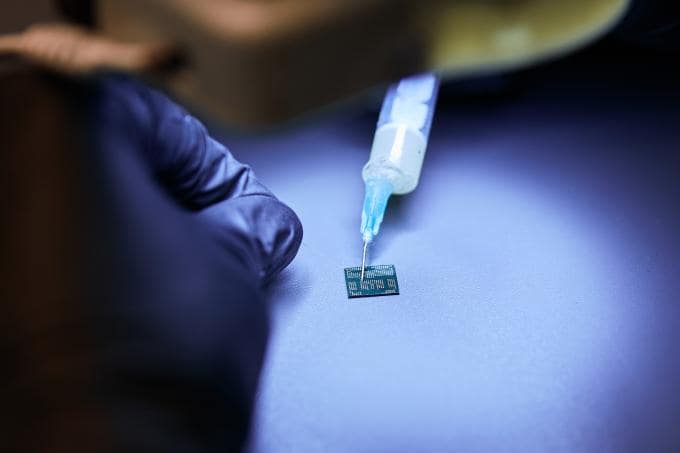

Niestety odzyskanie zaszyfrowanych plików z udziałem oprogramowania typu ransomware nie jest łatwe, a w przypadku silnych algorytmów staje się praktycznie niemożliwe. Wizyta w profesjonalnym laboratorium trudniącym się odzyskiwaniem danych staje się tutaj nieodzowna. Niektóre pliki można próbować odszyfrować - dotyczy to pewnych odmian wirusów ransomware, które przechowują klucze szyfrujące na dysku ofiary, lub pozostawiają automatyczne kopie, przez co funkcja przywracania systemu jest możliwym do zastosowania rozwiązaniem. W przypadku nowoczesnych, silnych wirusów ransomware może to być jednak niemożliwe. Klucze szyfrujące w większości przypadków przechowywane są na serwerach administrowanych przez cyberprzestępców, a kopie zostają usuwane z dysku.

Czy można zabezpieczać się przed tego rodzaju zagrożeniem? Pewne działania profilaktyczne mogą okazać się w wielu przypadkach odpowiednio skutecznym narzędziem.

Ostrożność

Przede wszystkim należy zachować ostrożność i zdrowy rozsądek podczas korzystania z sieci - nie otwierać podejrzanych wiadomości i załączników (linków) od budzących nasze wątpliwości nadawców. Należy przy tym wykazać dużą czujność, gdyż cyberprzestępcy potrafią podszywać się pod istniejące instytucje i popularne firmy.

Aktualizacja systemu

Aktualizacje wnoszą różne poprawki podnoszące poziom bezpieczeństwa systemu. Z tego powodu warto je instalować, gdy tylko są przez producenta oprogramowania udostępniane. Nie należy zwlekać, odkładać na później, “zapominać”, ani bać się ewentualnych drobnych błędów z nich wynikających. Bezpieczeństwo jest najważniejsze. Jeśli pliki są cenne, albo po prostu potrzebne, należy zrobić wszystko aby zapewnić im maksymalny poziom zabezpieczenia.

Kopia, i jeszcze raz kopia

Najlepszym rozwiązaniem jest kopia, a w zasadzie kopie zapasowe. Dane powinny być zduplikowane w kilku lokalizacjach, na różnych nośnikach, i oczywiście cyklicznie aktualizowane. Nie jest to aż tak uciążliwe, zwłaszcza gdy z pomocą przychodzą różne aplikacje wspomagające użytkownika.

Niestety agresywne oprogramowanie ransomware (typu locker) potrafi szyfrować nie tylko lokalne dane, ale również wszelkie dostępne zasoby sieciowego danego użytkownika systemu. Oznacza to, że teoretycznie wolne od zagrożenia mogą być jedynie nośniki zewnętrzne, które podłączane są tylko na czas aktualizacji danych, zarówno dyski sieciowe, jak i różne rodzaje pamięci USB (oczywiście istnieje pewne ryzyko, że akurat nośnik podłączony będzie do naszego systemu w momencie ataku i również ulegnie infekcji). O ile dla zwykłego użytkownika takie rozwiązanie nie musi stanowić zbyt dużego problemu, o tyle w przypadku jednostek instytucjonalnych jest ono dosyć kłopotliwe, nie mając z podejściem “systemowym” nic wspólnego (brak automatyzacji, zdefiniowanych przedziałów czasowych). Takie podejście może być jednak wystarczające w przypadku potrzeby składowania danych - nośniki zewnętrzne odseparowane od internetu, albo usługi chmurowe pozwalające na zapisywanie kopii danych z wyłączeniem możliwości ich modyfikacji służyć mogą zabezpieczeniu zbioru danych przed działaniem ransomware.

Snapshots

Wygodniejszym oraz systemowym rozwiązaniem może być technologia migawek (snapshots) obsługiwana przez niektóre serwery NAS. Technologia ta pozwala na zapis każdej edycji pliku w kolejnych blokach. Szyfrowanie, będące edycją pliku, zapisywane jest w nowym bloku dyskowym, dzięki czemu dostęp do starszych, niezaszyfrowanych wersji pliku jest wciąż możliwy. Migawki nie chronią przed atakiem, zabezpieczają jednak przed jego konsekwencjami.

Pavel Kroupka